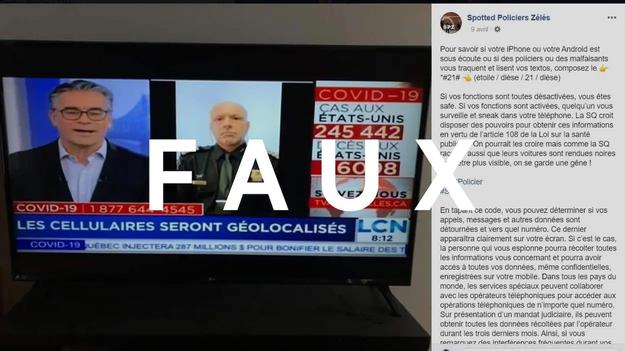

Pour savoir si votre iPhone ou votre Android est sous écoute ou si des policiers ou des malfaisants vous traquent et lisent vos textos, composez le *#21# (étoile/dièse/21/dièse)

, peut-on lire dans la publication en question.

Si vos fonctions sont toutes désactivées, vous êtes safe. Si vos fonctions sont activées, quelqu’un vous surveille et sneak dans votre téléphone

, poursuit-on, expliquant ensuite que la Sûreté du Québec (SQ) croit disposer des pouvoirs pour obtenir ces informations en vertu de l’article 108 de la Loi sur la santé publique

.

Ce message a été partagé plus de 2000 fois.

Photo :Facebook (capture d'écran) - QW4RTZ

Ce message paru sur la page Spotted Policiers Zélés, qui publie en général des images ou des textes au sujet de la police que lui envoient ses abonnés, a été partagé plus de 2000 fois. Il a été mis en ligne quelques jours après que la SQ eut confirmé qu’elle pourrait géolocaliser les téléphones cellulaires de citoyens infectés par la COVID-19 qui refusent de se placer en isolement.

Or, composer le *#21# ne permet pas de savoir si son téléphone est espionné. Lorsqu’on entre ce numéro dans l’application Téléphone, l’écran devient gris et montre l’état des diverses fonctionnalités de renvoi d’appels sur l’appareil. C’est pour cette raison qu'apparaît le mot « désactivé ».

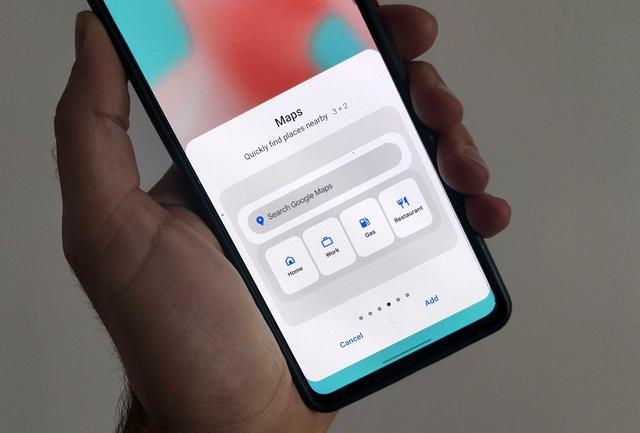

Agrandir l’image (Nouvelle fenêtre)Voici ce qui apparaît sur un téléphone lorsqu'on compose le *#21#.

Photo :Capture d’écran

Le renvoi d’appels sert à rediriger des communications entrantes vers un autre numéro de téléphone. Il ne permet pas aux autorités de vous pister ou de vous surveiller, selon des spécialistes interrogés dans le cadre de cet article.

Je ne connais aucune manière de faire ça tel que c’est décrit dans la publication

, soutient le chef de la cybersécurité aux Commissionnaires du Québec, Jean-Philippe Décarie-Mathieu.

Si c’était un système de téléphonie IP [qui consiste à faire des appels sur des réseaux Internet], c’est une autre game, parce que c’est paramétrable et hackable, comme n’importe quel système informatique. Mais les systèmes cellulaires, c’est différent. Ce sont des réseaux en vase clos assez opaques

, explique-t-il.

Why are North Indian Bhaktas giving lectures to Maharashtrians about Shivaji Maharaj? What did I miss?

— Cow Momma Mon Feb 22 18:38:36 +0000 2021

Comment la SQ pistera-t-elle les récalcitrants?

Selon les informations relayées par Le Journal de Montréal et La Presse, le service de police provincial croit effectivement pouvoir consulter les informations de géolocalisation ainsi que les appels et textos de toute personne qu’elle voudrait suivre en vertu de l’article 108 de la Loi sur la santé publique.

L’article stipule qu’un ordre du directeur de santé publique est suffisant pour que toute personne, y compris un agent de la paix, fasse tout ce qui est raisonnablement possible pour localiser et appréhender la personne

.

La SQ n’a toutefois pas expliqué par quels moyens elle était en mesure d’obtenir ces informations.

Agrandir l’image (Nouvelle fenêtre)La SQ n’a pas encore expliqué par quels moyens elle peut obtenir les informations de géolocalisation ainsi que les appels et textos des gens qu'elle veut suivre.

Photo : Reuters / Lucas Jackson

Selon Sébastien Gambs, professeur au Département d’informatique de l’UQAM, le moyen le plus simple pour les forces de l’ordre d’obtenir ces informations est de demander l’aide des opérateurs téléphoniques.

On pourrait, par exemple, avoir une loi de sécurité d’exception qui leur permettrait d’accéder à ces données, comme ils peuvent déjà le faire avec un mandat. Et ça se ferait complètement à notre insu, parce que ces données sont toujours enregistrées

, dit le spécialiste en sécurité des systèmes informatiques.

Une autre technique consiste à avoir recours à des intercepteurs d’IMSI, ces appareils simulant des tours cellulaires qui captent les données des appareils mobiles dans leurs environs et permettent d’écouter les conversations téléphoniques, de lire les textos et de voir les numéros des appels entrants.

C’est très commun pour les forces de police de partout dans le monde, mais elles ne s’en vantent pas trop parce que ça capte toutes les données de tout le monde, pas seulement celles de la personne ciblée

, avance Jean-Philippe Décarie-Mathieu.

Cette méthode que plusieurs services policiers canadiens ont admis avoir utilisée en 2018, n’est par contre vraiment pas une panacée

, nuance l’expert en cybersécurité. C’est que la plupart de nos communications (Messenger, iMessage, etc.) sont aujourd’hui chiffrées, et donc indétectables par les intercepteurs IMSI, qui captent seulement les communications cellulaires traditionnelles.

Des États comme Taïwan et la Corée du Sud demandent à leurs citoyens d’installer une application qui piste leurs mouvements et leurs contacts afin de suivre la propagation de la COVID-19. Plusieurs chercheurs canadiens, dont le pionnier de l’apprentissage profond Yoshua Bengio, développent des applications semblables, tandis qu’Apple et Google travaillent conjointement pour intégrer une technologie de suivi numérique à leurs systèmes d’exploitation mobiles.

SOS Hôpital public : nos révélation...

Les meilleurs smartphones pour le g...

Les astuces Free en vidéo : Free Mo...

Google Maps : activez le nouveau wi...